Briefing

Eine zentrale Governance-Plattform für Identitäten und Zugriffsrechte – vom Onboarding bis zum Offboarding, von Zugriffsanträgen bis hin zu periodischen Zertifizierungen. Jede Entscheidung gesteuert, auditierbar und automatisiert.

Eine zentrale Governance-Plattform für Identitäten und Zugriffsrechte – vom Onboarding bis zum Offboarding, von Zugriffsanträgen bis hin zu periodischen Zertifizierungen. Jede Entscheidung gesteuert, auditierbar und automatisiert.

Spring Modulith, React, TypeScript, Tailwind CSS, PostgreSQL, Redis, Flyway.

OAuth2 via Keycloak, SCIM 2.0, LDAP, REST-Konnektoren. Architektur-Tests sichern saubere Modulgrenzen zur Build-Zeit.

100.000

Identitäten

10.000

Rechte

3.000

Genehmigungen/Tag

Mitarbeiter kommen und gehen, Rollen ändern sich, Systeme vermehren sich – und mit ihnen die Frage: Wer hat worauf Zugriff, und warum? Ohne zentrale Steuerung entstehen Compliance-Lücken und Sicherheitsrisiken.

Unsere IAM-Plattform vereint Identitäten, Berechtigungen und Compliance an einem Ort – automatisiert, transparent und revisionssicher. Vom Onboarding bis zum Offboarding ist jede Zugriffsentscheidung gesteuert und nachvollziehbar.

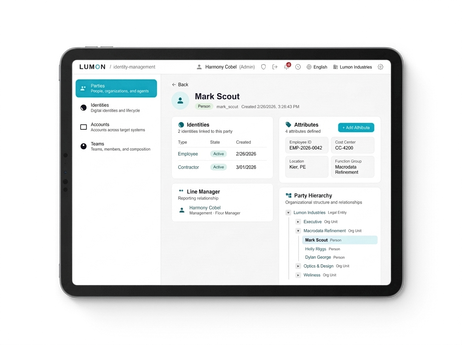

Behalten Sie den Überblick über jede Identität in Ihrer Organisation – Mitarbeiter, Teams, Services und externe Partner. Flexible Attribute und Organisationshierarchien bilden Ihre Struktur exakt ab.

Bündeln Sie technische Berechtigungen in fachlich sinnvolle Einheiten, die Ihre Teams verstehen und beantragen können. Jedes Profil wird einem Verantwortlichen zugeordnet und über seinen gesamten Lebenszyklus nachverfolgt.

Ihre Mitarbeiter beantragen Zugriffe selbst – mit geführtem Antragswizard, mehrstufigen Genehmigungsketten und Echtzeit-Statusverfolgung. Die Governance läuft im Hintergrund, nicht im Weg.

Vergeben und entziehen Sie Zugriffe automatisch basierend auf Identitätsattributen. Die ausdrucksbasierte Rule Engine mit Prioritätsordnung und Grace Periods eliminiert manuelle Provisionierung.

Starten Sie gezielte Zugriffsüberprüfungen für SOX, ISO 27001 oder regulatorische Anforderungen. Konfigurierbare Review-Fenster und automatische Aktionen bei Nicht-Reaktion halten den Prozess in Bewegung.

Verhindern Sie toxische Zugriffskombinationen, bevor sie entstehen. Restriction Rules erkennen Konflikte in Echtzeit – bei Zuweisungen, Anträgen und Genehmigungsworkflows.

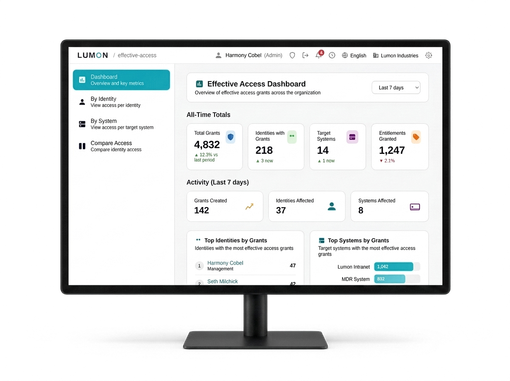

Beantworten Sie die Frage jedes Auditors: Wer hat tatsächlich worauf Zugriff – und warum? Echtzeit-Berechnung mit Quellenverknüpfung, bi-temporaler Historie und Trend-Dashboards.

Governance-Workflows laufen weiter, auch wenn Verantwortliche nicht verfügbar sind. Zeitlich begrenzte Vertretungen mit automatischer Aktivierung und lückenlosem Audit Trail.

Verbinden Sie Ihre gesamte IT-Landschaft über SCIM 2.0, LDAP, REST-Webhooks und manuelle Konnektoren. Ein zentrales Task-Dashboard mit Statusverfolgung und Retry-Handling behält alles im Blick.

Beantworten Sie jede Zugriffsfrage selbst – mit direktem SQL-Zugriff auf Read-Only-Views, KI-gestützten Abfragevorschlägen und One-Click-Export nach CSV und Excel.

Automatisieren Sie wiederkehrende Governance-Tasks mit einem visuellen Job-Builder. Groovy-Scripting, Cron-basierte Planung und Live-Monitoring halten Ihre Prozesse zuverlässig am Laufen.

Halten Sie alle Beteiligten auf dem Laufenden – per E-Mail und In-App-Notifications für Zuweisungen, Anträge, Zertifizierungen und Genehmigungen. Mit vollständiger Benachrichtigungshistorie.

Unsere Plattform basiert auf bewährter Enterprise-Technologie mit erzwungenen Architekturqualitätsgates. Jeder Endpoint ist durch eine Default-Deny-Policy geschützt, jede Änderung in einem immutablen Audit-Log erfasst, und jede Oberfläche nach WCAG AA barrierefrei gestaltet.

OAuth2-Authentifizierung via Keycloak, feingranulare RBAC mit automatisch erkannten Berechtigungen aus Code-Annotationen und Admin-Impersonation für sicheren Support.

Immutables, partitioniertes Audit-Log mit bi-temporalem Datenmodell. Punkt-in-Zeit-Rekonstruktion für SOX, ISO 27001 und regulatorische Anforderungen. Vollständige Rückverfolgbarkeit von der Geschäftsentscheidung bis zur technischen Umsetzung.

Spring Modulith mit erzwungenen Modulgrenzen, React-Frontend mit TypeScript und Tailwind CSS, PostgreSQL mit Flyway-Migrationen. Vollständige i18n-Unterstützung (DE/EN) und WCAG AA-konforme Barrierefreiheit.